Utilizar software de acceso remoto implica abrir un camino a su información y exponer potencialmente datos sensibles, por lo que cualquier solución que pueda acceder remotamente a los archivos de su organización debe pasar por estrictas medidas de ciberseguridad.

Por eso, en esta guía, exploraremos

- Los protocolos de seguridad de TeamViewer y cómo funcionan para proteger los activos de su empresa

- Las brechas de seguridad de Teamviewer y cualquier otro riesgo de seguridad que deba conocer

- Acciones paso a paso para maximizar la seguridad durante el uso de herramientas de acceso remoto

- La mejor alternativa a TeamViewer para sus necesidades de acceso remoto

Echemos un vistazo objetivo a TeamViewer, conozcamos sus características de seguridad y evaluemos si es la elección correcta para mantener seguro su lugar de trabajo.

Resumen de las funciones de seguridad de TeamViewer

En esencia, la seguridad de TeamViewer consta de dos áreas principales: garantizar el acceso autorizado e impedir los intentos no autorizados.

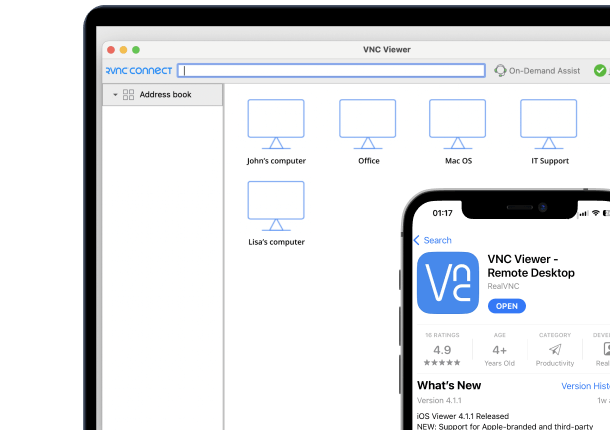

1. Autenticación de dos factores (2FA)

En primer lugar, la autenticación de dos factores (2FA) añade una capa adicional de seguridad, exigiendo una segunda forma de verificación más allá de una simple contraseña. La protección biométrica mejora aún más este aspecto con el reconocimiento facial o de huellas dactilares en dispositivos compatibles para dar permiso de acceso.

2. Protección de fuerza bruta

Si alguien intenta adivinar su contraseña, TeamViewer no se lo pone fácil. Después de cada intento fallido, el tiempo de espera para el siguiente intento se alarga. Con retrasos que aumentan exponencialmente, un atacante tardaría unas 17 horas para hacer sólo 24 intentos.

3. Pantalla negra personalizada

Para las necesidades de seguridad visual, la pantalla negra personalizada permite mostrar una imagen prediseñada en la pantalla remota.

4. Protección mediante contraseña

Otra capa de precaución es la opción de proteger sus Opciones de TeamViewer (su configuración personal de Teamviewer) con una contraseña segura.

Consejo profesional de RealVNC: genera contraseñas fuertes y únicas para cada aplicación y herramienta que utilices, y guárdalas con un gestor de contraseñas. De esta manera, puedes reducir el riesgo de seguridad sin tener que memorizar credenciales locas y complicadas.

5. Encriptación

Por supuesto, el cifrado es crucial para cualquier herramienta de acceso remoto. Está diseñada para dificultar increíblemente las infracciones y denegar el acceso desde dispositivos inseguros, lo que es crucial en un panorama en el que las ciberamenazas no dejan de crecer.

6. Huella digital de Teamviewer

Cada dispositivo equipado con TeamViewer tiene una huella digital distinta: una secuencia compuesta de letras, números y caracteres especiales, generada a partir de la clave pública del dispositivo. Además de esta función, TeamViewer utiliza identidad experta que le ayuda a asegurarse de que la solicitud de sesión procede de la persona con la que espera conectar su cuenta de TeamViewer.

Métodos de encriptación

¿Es seguro TeamViewer? Veamos. TeamViewer utiliza protocolos de encriptación que se aplican a todos los datos que viajan a través de su red, lo que protege el contenido de las sesiones remotas de accesos no autorizados.

He aquí un vistazo más de cerca a sus protocolos de cifrado:

- Intercambio de claves RSA de 4096 bits: Crea un canal seguro para el posterior intercambio de datos de sesión y, como la clave privada nunca sale de la máquina anfitriona, la interceptación parece imposible.

- Cifrado de sesión AES de 256 bits: Es el estándar del sector para las comunicaciones seguras y se considera lo suficientemente sólido como para proteger los datos confidenciales contra ataques de fuerza bruta y otros intentos de descifrado.

- Secreto perfecto: PFS significa que incluso si una clave de una sesión se viera comprometida, no afectaría a la seguridad de otras sesiones, ya que tienen claves diferentes.

Métodos de autenticación para la cuenta de Teamviewer

Los métodos de autenticación en las cuentas de TeamViewer se crean para garantizar que solo los usuarios verificados obtengan acceso:

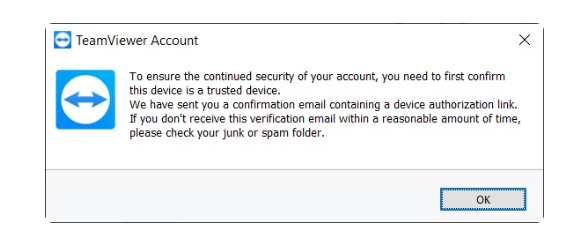

- En el caso de una nueva sesión de inicio de sesión desde dispositivos no registrados, TeamViewer requiere la autorización del dispositivo a través de correo electrónico para confirmar el nuevo dispositivo antes de que pueda ser utilizado para obtener acceso a TeamViewer.

- La autenticación de dos factores utiliza un código generado por una aplicación de autenticación móvil, además de la contraseña estándar.

- El software TeamViewer incluye comprobaciones de integridad de los datos para garantizar que los datos recibidos no han sido alterados durante la transmisión y evitar así ataques de intermediario.

Compliance with Industry Standards

TeamViewer cumple las siguientes normas y reglamentos del sector:

- ISO/IEC 27001: Garantiza que una empresa ha establecido y sigue un enfoque sistemático para gestionar la información sensible.

- ISO 9001: Esto garantiza que mantienen una alta consistencia en la prestación de servicios que cumplen con los requisitos de los clientes y normativos.

- Reglamento General de Protección de Datos (GDPR): Las normas del GDPR exigen un tratamiento y una protección estrictos de los datos personales de los residentes en la UE.

- CEC (Cláusulas Contractuales Tipo): Se utilizan para la transferencia legal de datos fuera de la UE.

- Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA) Hi-Tech: Crucial para los clientes del sector sanitario que manejan información sanitaria protegida (PHI).

- Service Organization Control (SOC) 2 Tipo II/SOC 3: Estos informes indican que TeamViewer gestiona los datos de los clientes basándose en los pilares de seguridad, disponibilidad, integridad del procesamiento, confidencialidad y privacidad.

- Trusted Information Security Assessment Exchange (TISAX): Significa que TeamViewer cumple las normas de seguridad específicas del sector de la automoción.

- PCI DSS (Payment Card Industry Data Security Standard): Importante para las empresas que gestionan transacciones con tarjetas de crédito y mantienen un entorno de pago seguro.

Examen de las vulnerabilidades de seguridad de TeamViewer

- Uno de los principales problemas de seguridad de TeamViewer es el acceso no autorizado. Ha habido informes de atacantes que han aprovechado contraseñas débiles o reutilizadas para hacerse con el control de los ordenadores de los usuarios.

- Otra vulnerabilidad está relacionada con los ataques Man-in-the-Middle (MiTM). TeamViewer ha implementado protocolos sólidos para evitar los ataques MiTM, como el cifrado de extremo a extremo. A pesar de estas medidas, no recomendamos utilizar TeamViewer en redes públicas o no seguras.

- Los retrasos en las actualizaciones de software pueden dejar sus sistemas vulnerables.

- A veces, vulnerabilidades como la violación de contraseñas externas provienen del comportamiento de los usuarios.

Es más: TeamViewer, como cualquier software, puede enfrentarse a exploits de día cero, que son desconocidos hasta que los atacantes explotan la aplicación TeamViewer.

Historial de brechas de seguridad y vulnerabilidades de Teamviewer

Hasta ahora, Teamviewer parece una opción segura para su empresa. Sin embargo, tras un análisis más detallado, parece que incluso con estas funciones de seguridad tan avanzadas, los usuarios han informado de fallos de seguridad tras utilizar el software.

- Uno de los más destacados problemas de seguridad se produjo en 2016 cuando TeamViewer confirmó que hackers chinos lograron vulnerar su sistema.

- Además, hubo informes de otros incidentes en los que los hackers aprovecharon TeamViewer para instalar ransomware o acceder a datos confidenciales.

- En enero de 2024, una brecha permitió a los atacantes desplegar ransomware a través de TeamViewer.

Entonces, ¿es seguro TeamViewer? Depende de cómo se utilice. Como respuesta a las crecientes amenazas cibernéticas, la compañía declaró: “Nuestro análisis muestra que la mayoría de los casos de acceso no autorizado implican un debilitamiento de la configuración de seguridad por defecto de TeamViewer. Esto incluye a menudo el uso de contraseñas fáciles de adivinar, lo que sólo es posible utilizando una versión obsoleta de nuestro producto.”

Addressed vulnerabilities

- En 2019, un posible fallo de seguridad podría permitir a los atacantes descifrar la contraseña de un usuario bajo ciertas condiciones.

- Otro problema del que se informó fue la posibilidad de que se interceptara el contenido del portapapeles.

Vectores de ataque comunes y riesgos

Aunque es una popular solución de acceso remoto con opciones de seguridad avanzadas, TeamViewer abre una serie de vectores de ataque comunes en el momento en que se pulsa ‘instalar software’ y he aquí por qué:

- Los atacantes pueden utilizar correos electrónicos engañosos para inducir a los usuarios a revelar sus credenciales de inicio de sesión, lo que ya ha sucedido antes con múltiples sitios.

- El relleno de credenciales también es un problema importante. Esto implica el uso de combinaciones conocidas de nombre de usuario y contraseña obtenidas de otras violaciones de datos para acceder a cuentas de TeamViewer.

- TeamViewer, como todo el software, encuentra fallos que pueden ser explotados si no se actualiza la aplicación con regularidad (tanto la versión de escritorio como en el dispositivo móvil).

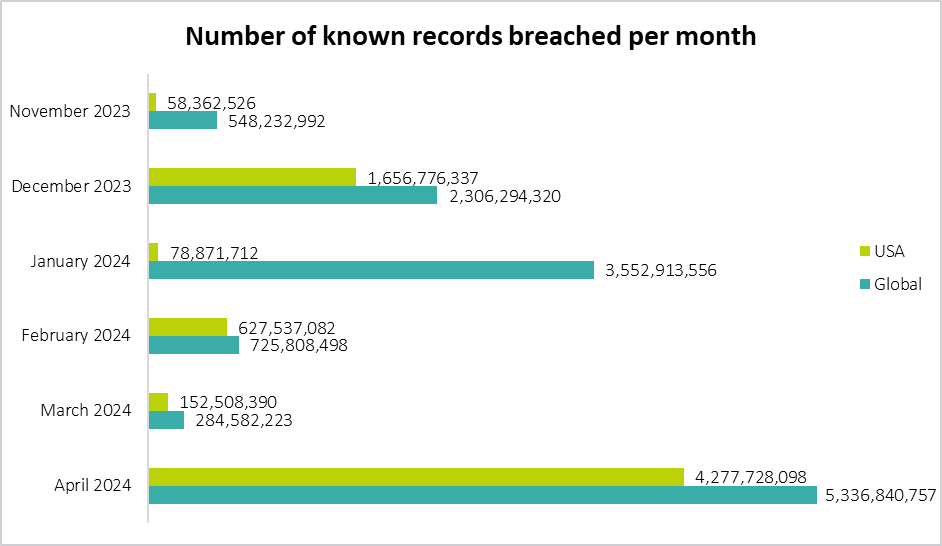

La importancia de evaluar la seguridad del acceso remoto

Desgraciadamente, herramientas de acceso remoto son un punto de entrada potencial para los ciberataques. Por eso debe evaluarlas a fondo antes de confiar estas herramientas a su organización (o a usuarios no comerciales). A continuación, nos sumergiremos en una lista de comprobación para evaluar el software de asistencia remota.

Evaluar la seguridad de las soluciones de acceso remoto

- Revise las funciones de seguridad: Examine los estándares de cifrado, la autenticación multifactor (MFA) y la solidez de las políticas de contraseñas.

- Supervise las actualizaciones periódicas y la gestión de parches: ¿Ofrece su software actualizaciones periódicas que solucionen las vulnerabilidades?

- Compruebe sus certificaciones: Compruebe el cumplimiento de las normas y regulaciones de la industria, tales como GDPR, ISO/IEC 27001o ISO 9001.

- Pruebe el control de acceso y la gestión de usuarios: Evalúe la granularidad de los controles de acceso y si la gestión de usuarios permite controles de acceso basados en funciones, múltiples configuraciones de permisos y supervisión de registros de actividad basados en direcciones IP.

- Pruebas de penetración y análisis de vulnerabilidades: ¿Emplean regularmente pruebas de penetración y análisis de vulnerabilidades realizados por terceros independientes?

- Reputación del proveedor: Examine su historial de incidentes de seguridad y su respuesta. Fíjese en el nivel de soporte proporcionado y en las opiniones de usuarios independientes.

- Arquitectura e infraestructura: Por ejemplo soluciones basadas en la nube necesitan fuertes medidas de seguridad para el almacenamiento y la transmisión de datos. En el caso de las soluciones locales, examine cómo se integra el software con los cortafuegos corporativos existentes.

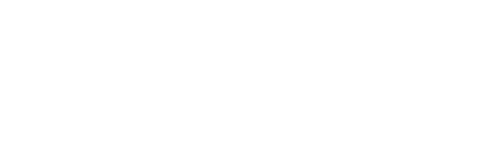

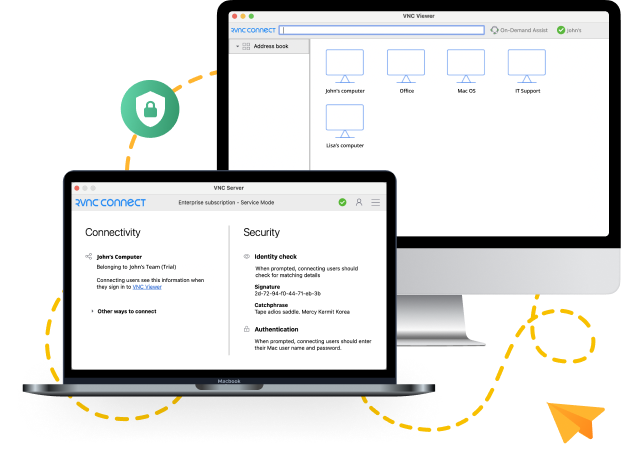

Una alternativa segura a Teamviewer: RealVNC Connect

RealVNC Connect está diseñado para quienes dan prioridad a la seguridad digital y buscan una solución de acceso remoto segura y fiable. La empresa ha creado un entorno en el que la flexibilidad de acceso no compromete la seguridad suprema. Exploremos por qué RealVNC es una alternativa sólida a TeamViewer.

"RealVNC® hace que me resulte realmente fácil, desde prácticamente cualquier lugar, utilizar mi teléfono o tableta para examinar y solucionar un problema en caso de que surja algo."

Matt Ireland, Founder, MiPi Support

Funciones de seguridad de RealVNC

- RealVNC no conserva los datos de sesión, por lo que no pueden descifrarse ni ahora ni en el futuro, protegiendo así su información frente a filtraciones retrospectivas.

- Cada conexión asume un contexto hostil, lo que sugiere un escudo defensivo siempre activo.

- El ordenador remoto dicta en última instancia las condiciones de conexión, poniendo el poder en manos del usuario legítimo para un estricto control de acceso.

- El cifrado de extremo a extremo es una característica no negociable, con AES de hasta 256 bits que garantiza la protección de los datos en todas las conexiones, ya sea a través de VNC Cloud o de una LAN.

- La integridad de los puntos finales se verifica mediante claves RSA de 2048 bits, que protegen contra ataques de intermediarios (MITM).

- Todas las comunicaciones emplean HTTPS.

- RealVNC utiliza autenticación multifactor (MFA), inicio de sesión único (SSO) y control de acceso a la red.

- La seguridad de los puntos finales también es una de las principales características de RealVNC, que protege los dispositivos individuales de las ciberamenazas.

Flexible deployment options

RealVNC Connect se adapta a una amplia gama de entornos informáticos. Puede elegir entre configuraciones locales o basadas en la nube con este software de acceso remoto.

- Para las organizaciones que requieren la máxima seguridad, RealVNC ofrece una opción de implementación local con licencias sin conexión.

- Además, RealVNC ofrece soluciones en la nube y conectividad directa. De este modo, puede emplear accesos a través de Internet y conexiones directas para dispositivos que necesiten permanecer aislados.

- Además, los equipos de TI pueden implementar automatizaciones e integraciones personalizadas a través de las API de RealVNC.

Compromiso con la protección de datos

RealVNC ofrece las mejores prácticas de seguridad sometiendo sus servicios a auditorías de seguridad de terceros, incluidas evaluaciones de seguridad de caja blanca. Además de la certificación ISO 27001, esta solución de asistencia remota también se adhiere a las normas GDPR y es HIPAA y PCI-DSS, y ofrece una gama de otras normativas específicas del sector.

Asóciese con RealVNC, el software de acceso remoto líder del mercado

Dado el cambio masivo en el trabajo remoto y la evolución de la migración de la mano de obra, las organizaciones deben formar y supervisar a los empleados para mitigar estos riesgos cibernéticos, al tiempo que se aseguran de que las actividades de los miembros anteriores del equipo no se conviertan en responsabilidades. Y con los piratas informáticos en constante búsqueda de vulnerabilidades del sistema, usted necesita la mejor protección del mercado para mantener sus datos seguros.

Entonces, en este contexto, ¿es TeamViewer seguro para uso profesional? La respuesta es… matizada. TeamViewer puede considerarse seguro, siempre que los usuarios sean diligentes con su aplicación. Esto incluye actualizaciones periódicas, protocolos de uso adecuados y la confianza en que el proveedor solucione las vulnerabilidades a tiempo.

Pero antes de considerar TeamViewer, he aquí una alternativa mejor: RealVNC-una opción de acceso remoto más pulida y sofisticada.

RealVNC cumple las normas más rigurosas del sector, al tiempo que ofrece herramientas de acceso remoto que potencian las capacidades de trabajo a distancia y la seguridad de la organización. ¿No nos cree? Obtenga su prueba gratuita hoy mismo y pruébelo usted mismo.